Neue Variante der Quantenkryptographie

Noch sichere Verschlüsselung ist vom verwendeten Quantengerät unabhängig.

Im Internet wimmelt es nur so von hochsensiblen Informationen. Ausgeklügelte Verschlüsselungstechniken sorgen in der Regel dafür, dass solche Inhalte nicht abgefangen und gelesen werden können. Doch vor allem leistungsstarke Quantencomputer könnten in Zukunft die Schlüssel in Sekundenschnelle knacken. Daher ist es gut, dass quantenmechanische Techniken nicht nur neue, sehr viel schnellere Algorithmen ermöglichen, sondern auch eine ausgesprochen effektive Kryptographie.

Der quantenmechanische Schlüsselaustausch – im Fachjargon Quantum Key Distribution QKD – ist abhörsicher gegen Angriffe auf die Verbindungsleitungen – nicht aber auf Attacken oder Manipulationen der Geräte selbst. Die Geräte könnten so einen Schlüssel ausgeben, den der Hersteller schon zuvor abgespeichert und womöglich an einen Hacker weitergeben hatte. Anders ist es bei der „Device independent QKD“, kurz DIQKD. Hier ist das kryptografische Protokoll vom verwendeten Gerät unabhängig. Theoretisch ist diese Methode seit den 1990er Jahren bekannt, nun hat sie eine internationale Forschergruppe um Physiker Harald Weinfurter an der Universität München und Charles Lim von der National University of Singapore (NUS) zum ersten Mal experimentell realisiert.

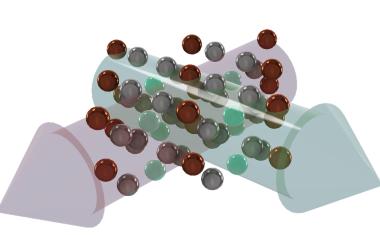

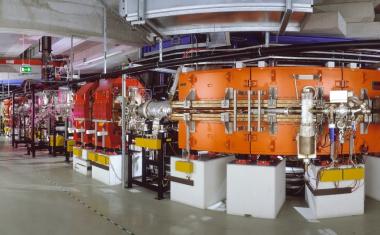

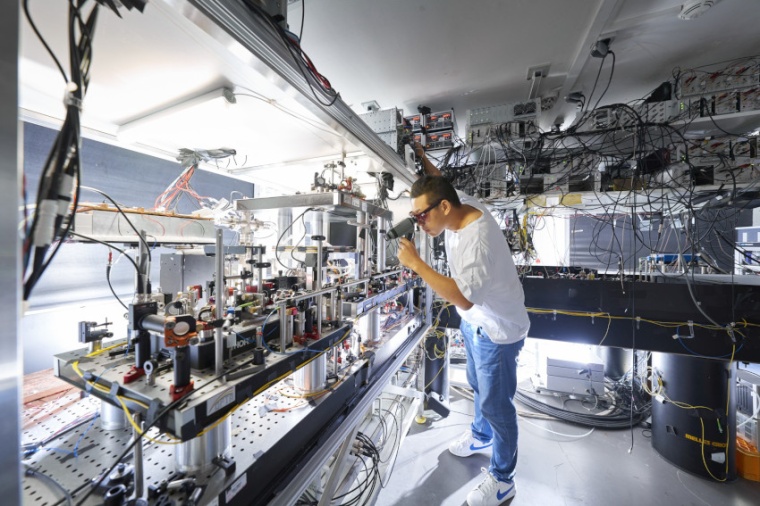

Für den Austausch quantenmechanischer Schlüssel existieren unterschiedliche Ansätze. Entweder werden Lichtsignale vom Sender zum Empfänger geschickt, oder man verwendet verschränkte Quantensysteme. Im vorliegenden Experiment nutzten die Physiker zwei miteinander quantenmechanisch verschränkte Rubidiumatome, die sich in zwei 400 Meter voneinander entfernten Laboren auf dem Münchener Campus befinden. Die beiden Standorte sind über ein 700 Meter langes Glasfaserkabel verbunden, das unter dem Geschwister-Scholl Platz vor dem Hauptgebäude der Universität verläuft. Um eine Verschränkung zu erzeugen, regen die Wissenschaftler zuerst die Atome mit je einem Laserpuls an, wonach sie spontan in ihren Grundzustand zurückfallen und dabei jeweils ein Photon aussenden. Aufgrund der Drehimpulserhaltung wird dabei der Spin des Atoms mit der Polarisation seines emittierten Photons verschränkt. Die beiden Lichtteilchen reisen entlang des Glasfaserkabels zu einer Empfangsstation. Dort signalisiert eine gemeinsame Messung der Photonen eine Verschränkung der atomaren Quantenspeicher.

Zum Austausch eines Schlüssels, messen Alice und Bob – wie die beiden Parteien üblicherweise von Kryptographen bezeichnet werden – die Quantenzustände ihres jeweiligen Atoms. Das geschieht jeweils zufällig in zwei, beziehungsweise vier Richtungen. Stimmen die Richtungen überein, sind die Messergebnisse aufgrund der Verschränkung identisch und können zur Erzeugung eines geheimen Schlüssels verwendet werden. Mit den anderen Messergebnissen lässt sich eine Bellsche Ungleichung auswerten, entwickelt vom Physiker John Stewart Bell. Mit Hilfe dieser Ungleichungen lässt sich testen, ob die Natur mit verborgenen Variablen beschrieben werden kann. „Das kann sie aber nicht“, sagt Weinfurter. Bei der DIQKD werde dieser Test nun verwendet, um sicherzustellen, dass es „eben keine Manipulationen an den Geräten gibt, also nicht schon vorab verborgene Messresultate in den Geräten gespeichert wurden“, so Weinfurter.

Im Unterschied zu früheren Ansätzen verwendet das implementierte Protokoll, das von Forschern der NUS entwickelt wurde, zwei Messeinstellungen für die Schlüsselgenerierung anstelle von einer: „Durch die Einführung der zusätzlichen Einstellung für die Schlüsselerzeugung wird es schwieriger, Informationen abzuhören, und daher kann das Protokoll mehr Rauschen tolerieren und geheime Schlüssel auch für verschränkte Zustände geringerer Qualität erzeugen“, sagt Charles Lim.

Bei herkömmlichen QKD-Methoden wird die Sicherheit hingegen nur gewährleistet, wenn die verwendeten Quantengeräte ausreichend gut charakterisiert wurden. „Die Nutzer solcher Protokolle müssen sich also auf die von den QKD-Anbietern bereitgestellten Spezifikationen verlassen und darauf vertrauen, dass das Gerät während des Schlüsselaustauschs nicht in einen anderen Betriebsmodus schaltet“, erklärt Tim van Leent. Seit mindestens einem Jahrzehnt sei bekannt, dass ältere QKD-Geräte leicht von außen gehackt werden könnten, so van Leent weiter.

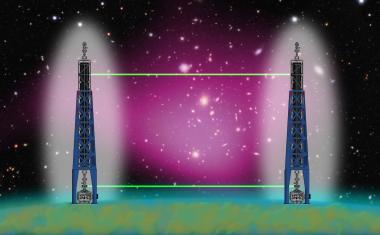

„Mit unserer Methode können wir nun mit nicht charakterisierten und potenziell nicht vertrauenswürdigen Geräten geheime Schlüssel erzeugen“, erklärt Weinfurter. Tatsächlich habe er anfänglich Zweifel gehabt, dass das Experiment gelingt. Seine Mitarbeiter hätten ihn aber eines Besseren belehrt und die Qualität des Experiments deutlich gesteigert, räumt er ein. Neben diesem Kooperationsprojekt hat zeitgleich eine andere Forschergruppe von der University of Oxford und der Université Paris-Saclay den geräteunabhängigen Schlüsselaustausch demonstriert. Das andere Verfahren nutzte zum Nachweis ein System aus zwei verschränkten Ionen im selben Labor. „Diese beiden Arbeiten legen das Fundament für zukünftige Quantennetzwerke, in denen zwischen weit entfernten Orten eine absolut sichere Kommunikation möglich ist“, sagt Charles Lim.

Eines der nächsten Ziele ist die Ausweitung des Systems auf mehrere verschränkte Atompaare. „Auf diese Weise können viel mehr Verschränkungszustände erzeugt werden, was die Datenrate und letztlich die Schlüsselsicherheit erhöht“, sagt van Leent. Zusätzlich möchten die Forscher die Reichweite erhöhen. Im vorliegenden Aufbau war sie durch den Verlust von etwa der Hälfte der Photonen in der Faser zwischen den Labors begrenzt. In anderen Experimenten konnten die Forscher die Wellenlänge der Photonen in einen verlustarmen Telekommunikationsbereich transformieren. Mit etwas mehr Rauschen konnten sie so die Reichweite der Quantennetzwerkverbindung bereits auf 33 Kilometer erhöhen.

LMU / JOL

Weitere Infos

- Originalveröffentlichung

W. Zhang et al.: A device-independent quantum key distribution system for distant users, Nature 607, 687 (2022); DOI: 10.1038/s41586-022-04891-y - Experimentelle Quantenphysik, Ludwig-Maximilians-Universität München

Weitere Beiträge

- Physik Journal Dossier: Quanteninformation