Eine Schlüsselrolle für die Quantenverschränkung

Erstmals Ansatz für den Quantenschlüsselaustausch experimentell umgesetzt.

Seit langem besteht die Aussicht, dass eine als Quantenschlüsselaustausch bekannt Methode eine Kommunikationssicherheit gewährleistet, die mit herkömmlicher Kryptographie nicht zu erreichen ist. Ein internationales Forscherteam hat nun erstmals einen Ansatz für den Quantenschlüsselaustausch experimentell umgesetzt, der Quantenverschränkung nutzt um weitaus umfassendere Sicherheitsgarantien bieten zu können als bisherige Verfahren.

Seit den 1980er Jahren wurden theoretische Konzepte eingeführt, bei denen die Sicherheit bei der Datenübertragung nicht von den Rechenfähigkeiten eines etwaigen Lauschers abhängt. Stattdessen begrenzen grundlegende Gesetze der Quantenphysik die Menge an Informationen, die ein Angreifer abfangen kann. Bei einem solchen Konzept kann die Sicherheit mit nur wenigen allgemeinen Annahmen über das verwendete physikalische Gerät gewährleistet werden. Die Implementierung solcher geräteunabhängigen Verfahren wird seit langem angestrebt, blieb aber bislang unerreichbar. Doch jetzt hat ein internationales Team über die erste Demonstration eines solchen Protokolls berichtet – ein entscheidender Schritt in Richtung praktischer Geräte, die eine solche Sicherheit bieten.

Bei der sicheren Kommunikation geht es darum, Informationen geheim zu halten. Es mag daher überraschen, dass in realen Anwendungen große Teile einer Transaktion zwischen legitimen Nutzern öffentlich ablaufen. Der Schlüssel dazu ist, dass Sender und Empfänger nicht ihre gesamte Kommunikation geheim halten müssen. Im Grunde müssen sie nur ein Geheimnis teilen in der Praxis eine Bitfolge, die als kryptografischer Schlüssel bezeichnet wird und es jedem, der in ihrem Besitz ist, ermöglicht, verschlüsselte Nachrichten in sinnvolle Informationen umzuwandeln.

Sobald die legitimen Parteien für eine bestimmte Kommunikationsrunde sichergestellt haben, dass sie, und nur sie, einen solchen Schlüssel teilen, kann so ziemlich die gesamte andere Kommunikation für jedermann sichtbar stattfinden. Die Frage ist also, wie sichergestellt werden kann, dass nur die rechtmäßigen Parteien einen geheimen Schlüssel teilen. Das Verfahren, mit dem dies erreicht wird, ist als Schlüsselaustausch bekannt.

Bei den kryptografischen Algorithmen, die beispielsweise RSA – einem der am weitesten verbreiteten kryptografischen Systeme – zugrunde liegen, basiert der Quantenschlüsselaustausch auf der unbewiesenen Annahme, dass bestimmte mathematische Funktionen leicht zu berechnen, aber schwer umkehrbar sind. Genauer gesagt beruht RSA auf der Tatsache, dass es für heutige Computer schwierig ist, die Primfaktoren einer großen Zahl zu finden, während es für sie einfach ist, bekannte Primfaktoren zu multiplizieren, um diese Zahl zu erhalten.

Die Geheimhaltung wird also durch die mathematische Schwierigkeit gewährleistet. Doch was heute unvorstellbar schwierig ist, kann morgen schon einfach sein. Quantencomputer sind bekanntlich in der Lage, Primfaktoren wesentlich effizienter zu finden als klassische Computer. Sobald Quantencomputer mit einer ausreichend großen Anzahl von Qubits zur Verfügung stehen, wird die RSA-Verschlüsselung durchdringbar werden.

Doch die Quantentheorie liefert nicht nur die Grundlage für das Knacken der Kryptosysteme, die das Herzstück des digitalen Handels bilden, sondern auch für eine mögliche Lösung des Problems: eine völlig andere Art der Verteilung von kryptografischen Schlüsseln als RSA – eine, die nichts mit der Schwierigkeit der Ausführung mathematischer Operationen zu tun hat, sondern mit grundlegenden physikalischen Gesetzen. Das ist der Quantenschlüsselaustausch (engl. quantum key distribution, kurz QKD).

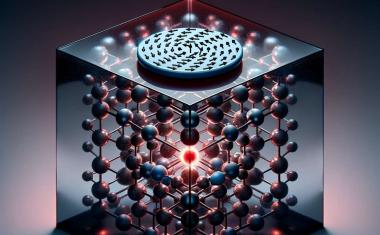

1991 zeigte der polnisch-britische Physiker Artur Ekert in einer bahnbrechenden Arbeit, dass die Sicherheit des Quantenschlüsselaustauschverfahrens durch die direkte Ausnutzung einer Eigenschaft gewährleistet werden kann, die Quantensystemen eigen ist und die in der klassischen Physik keine Entsprechung hat: die Quantenverschränkung. Wichtig ist, dass die Quantenverschränkung zwischen zwei Systemen exklusiv ist. Sprich, nichts anderes kann mit diesen Systemen korreliert werden. Im Zusammenhang mit der Kryptografie bedeutet dies, dass Sender und Empfänger durch verschränkte Quantensysteme gemeinsame Ergebnisse erzeugen können, ohne dass Dritte heimlich Kenntnis von diesen Ergebnissen erlangen können.

Jeder Lauschangriff hinterlässt Spuren, die eindeutig ein Eindringen anzeigt. Kurzum: Die legitimen Parteien können auf eine Art und Weise miteinander interagieren, die – dank der Quantentheorie – grundsätzlich außerhalb der Kontrolle eines Gegners liegt. In der klassischen Kryptographie ist eine vergleichbare Sicherheitsgarantie unmöglich.

Im Laufe der Jahre wurde erkannt, dass QKD-Verfahren, die auf den von Ekert eingeführten Ideen beruhen, einen weiteren bemerkenswerten Vorteil haben: Die Benutzer müssen nur sehr allgemeine Annahmen über die dabei verwendeten Geräte machen. Im Gegensatz dazu erfordern frühere Formen von QKD, die auf anderen Grundprinzipien basieren, detaillierte Kenntnisse über das Innenleben der verwendeten Geräte. Die neuartige Form von QKD ist nun allgemein als „geräteunabhängige QKD“ bekannt und ihre experimentelle Umsetzung wurde zu einem wichtigen Ziel in diesem Forschungsfeld. Nun ist ein solches bahnbrechendes Experiment endlich gelungen.

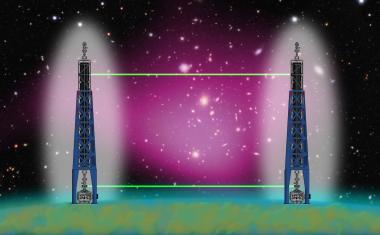

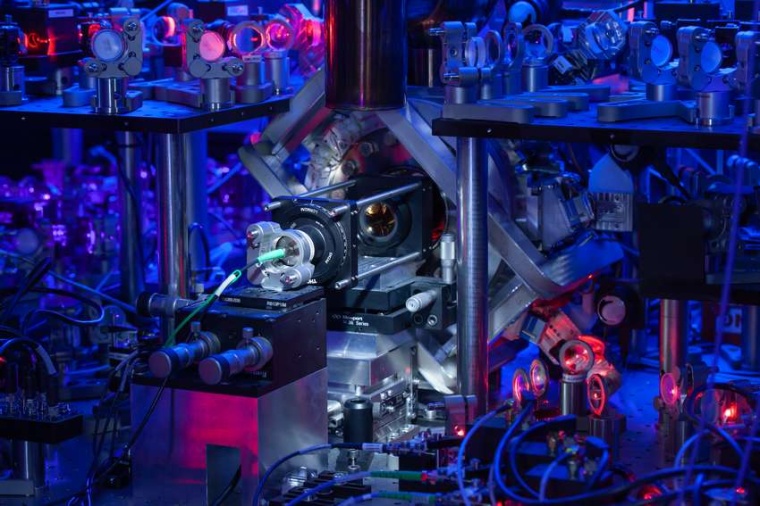

Bei dem neuen Experiment wurden zwei einzelne Ionen – eines für den Sender und eines für den Empfänger – in getrennten Fallen festgehalten, die mit einer Glasfaser miteinander verbunden wurden. In diesem Quantennetzwerk wurde die Verschränkung zwischen den Ionen über Millionen von Durchläufen mit rekordhoher Zuverlässigkeit erzeugt. Ohne eine solche zuverlässige Quelle qualitativ hochwertiger Verschränkung hätte das Protokoll nicht auf praktisch sinnvolle Weise durchgeführt werden können.

Ebenso wichtig war der Nachweis, dass die Verschränkung in geeigneter Weise ausgenutzt wird. Das geschah durch den Nachweis, dass die Bell-Ungleichungen verletzt werden. Darüber hinaus waren für die Analyse der Daten und eine effiziente Extraktion des kryptografischen Schlüssels erhebliche Fortschritte in der Theorie erforderlich.

Renato Renner von der ETH Zürich trug zu den theoretischen Fortschritten bei, die diese Arbeit ermöglichten. Seine Gruppe und andere haben das grundlegende Verständnis und praktische Methoden entwickelt, um die Sicherheit von quantenkryptographischen Verfahren unter realistischen Bedingungen, wie Rauschen und Unvollkommenheiten, zu beweisen. Mit diesen Werkzeugen war das Team in der Lage, genau zu bestimmen, wie viel Information an einen Angreifer durchsickern könnte. Interessanterweise kann diese Grenze durch geeignete Nachbearbeitung beliebig niedrig angesetzt werden, sobald das Leck unter einem bestimmten Schwellenwert liegt. Für das jetzt durchgeführte Experiment war es daher von zentraler Bedeutung, erfolgreich nachzuweisen, dass dieser Schwellenwert tatsächlich erreicht wurde.

Bei dem Experiment befanden sich die „rechtmäßigen Parteien“ – die Ionen – in ein und demselben Labor. Aber es gibt einen klar vorgezeichneten Weg, die Entfernung zwischen ihnen auf Kilometer und mehr auszudehnen. Mit dieser Perspektive und den jüngsten Fortschritten bei ähnlichen Experimenten in Deutschland und China besteht nun die reale Aussicht, das theoretische Konzept von Ekert in eine praktische Technologie umzusetzen.

ETH Zürich

Weitere Infos

- Originalveröffentlichung

D. P. Nadlinger et al.: Experimental quantum key distribution certified by Bell's theorem, Nature 607, 682 (2022); DOI: 10.1038/s41586-022-04941-5 - Quanteninformationstheorie, Institut für theoretische Physik, Eidgenössische Technische Hochschule Zürich, Schweiz